| 摘要:对于大型企业而言,他们通往云计算部署的道路无疑是由身份集成整合和联合层所铺设的。那么,就不妨参考本文,来作为确保您企业对于云服务的安全访问的相关指南吧。 |

现如今,云计算可以说正在推动着新的安全服务呈现爆炸似增长,但并不是每家企业都能够同样挖掘到,并充分利用这一趋势。尽管身份即服务 (IDaaS) 和云计算正在改变着中小型企业的市场竞争游戏规则,而那些财富1000强的企业鉴于其自身庞大的规模和复杂性的热特点,使得这些已经创建了多年的老字号企业难以彻底的超越其边界安全。他们的客户群可能已经覆盖了全局范围,但其基础设施架构是如此的复杂——因此,确保这些基础设施架构的安全是最为重要的——毕竟,这些公司并不具备将其导航到新的服务层的敏捷性。

既然规模较小的企业可以很容易地将他们的身份基础设施实施外包,但为什么对于大型企业而言,想要迁移到云服务就变得如此的困难呢?今天,当涉及到应用程序和安全时,规模可观的大型企业正面临着两种不同的发展趋势。首先,他们需要负责为更多的来自不同地理位置、采用更多不同的设备、提供比以往任何时候都更多的应用程序的安全访问。第二,身份数据源的数量和表现的多样性——LDAP、AD、SQL、API——也正在以相同的速率疯狂增长,而这种疯狂增长的速率可谓是指数级的。

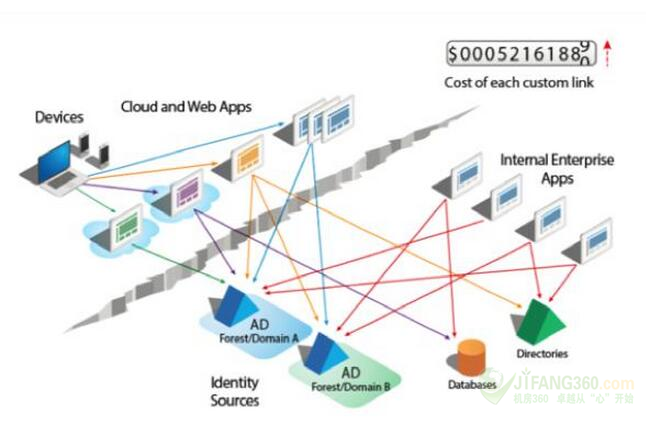

如此多的异质性正推动着传统的身份识别和访问管理(IAM)超出了突破点的边界,而此时,确保访问的安全性正变得越来越重要,而鉴于当前身份系统的复杂性和高度分散的特点,这一点也越来越难以保证。所有这一切带来了一个经典的n-squared的问题,即许多企业正试图通过很多的硬编码以便将许多不同的数据来源连接起来,每个都有自己的安全协议和数据访问要求。其所导致的结果是:成本昂贵的定制部署和更大的复杂性。

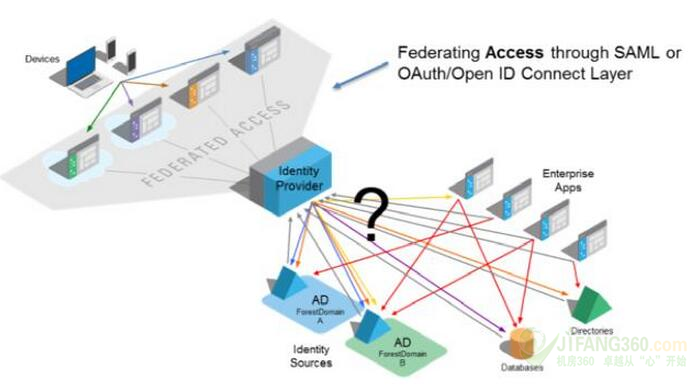

好消息是:在跨Web和云应用程序的安全性和单点登录(SSO)领域,这个n到n的问题正推动着诸如安全断言标记语言(SAML,Security Assertion Markup Language)、OAuth和OpenID连接等联盟标准的快速普及应用。但是,许多企业发现,较之访问一些“抽象”的身份提供者的简单的联盟要求,部署联盟标准的要求更多。

虽然联盟标准汇集整合了对于身份提供商的访问,但身份集成整合往往需要为您的身份提供商提供有凝聚力的观点,以匹配使用应用程序的需要。

评论表单加载中...

评论表单加载中...