| 摘要:Android.FakeInstaller 会向收费服务的电话号码发送消息,无需用户同意,便可将自身伪装成合法的安装程序。这一恶意软件有大量变体,通过数以百计的网站和假冒市场进行传播,且覆盖面逐日扩大。 |

多态服务器

与此同时,我们还发现了FakeInstaller的若干变体,它们的相同点都集中在有效载荷方面,主要区别在于代码实现。其中一些还带有额外有效荷载。一般情况下,每个系列都与一组服务器、域名和假冒应用程序市场相关联。

而由于多数FakeInstallers是服务器端多态的,因此这种关系非常强大,这意味着服务器(根据其配置)可能会针对同一URL请求提供不同的APK文件。

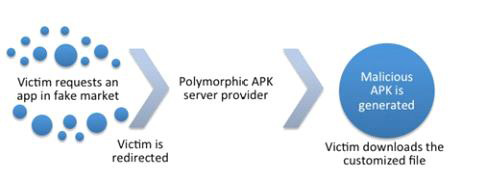

如果受害者要从假冒市场下载应用程序,服务器会将浏览器(browser)重定向到另一个处理该请求的服务器,并发送定制好的APK,该APK包含一个在生成的URL中关联的ID。APK文件与受害者的IP地址相关联。

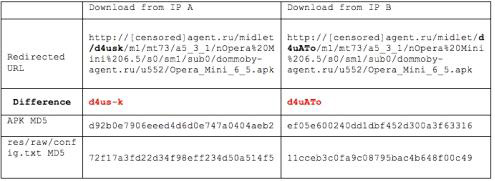

例如:假冒的“OperaMini6.5”APK文件会从一个URL,而从两个IP地址(A和B)访问。因此,受害者被重定向到不同的URL并下载非常相似的APK文件,这些文件会在fileres/raw/config.txt中包含一些差别之处,它们与重定向的URL相关。

下图显示了fileres/raw/config.txt内部的差别,它们存在于下载自IP地址A和B的.样本中。

因此,这一改动会导致数字签名(MANIFEST、MYKEY2.SF和MYKEY2.RSA)的变化。这一恶意软件的其他变体包含一个图片(或一个俄文笑话)以增加或改变APK文件的大小。

评论表单加载中...

评论表单加载中...