| 摘要:Android.FakeInstaller 会向收费服务的电话号码发送消息,无需用户同意,便可将自身伪装成合法的安装程序。这一恶意软件有大量变体,通过数以百计的网站和假冒市场进行传播,且覆盖面逐日扩大。 |

僵尸网络伎俩

有一些版本的Android.FakeInstaller不仅仅向收费号码发送短信,还包含后门程序以便从远程服务器接收命令。FakeInstaller.S使用“AndroidCloudtoDeviceMessaging”来将受感染的设备注册到一个数据库,并从恶意软件编写者的Google帐户向它们发送消息(URL)。

传播伎俩

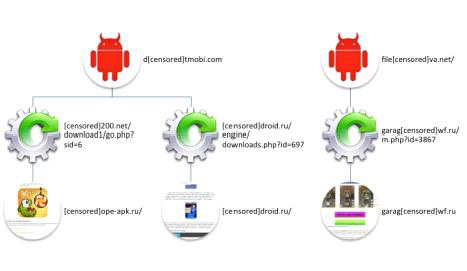

由于服务器端的多态性,我们还不得不考虑的一个问题是新的假冒网站和假冒市场每天都会涌现。这些站点将受害者的下载重定向到一组IP地址和域,如下图所示:

一些此类站点看上去相当具有迷惑性,并且能轻易地让受害者中招,原因在于它们被索引在诸如Yandex之类的搜索引擎中,在搜索结果排名中有着不错的位置。为了逃避检测,一些假冒站点会将来自恶意来源的应用程序下载链接重定向到无害的APK文件,然后再恢复链接。

我们还曾发现有的站点将URL通过Twitter由僵尸帐户和假冒Facebook配置文件进行共享。

结论

恶意软件编写者通过这类欺诈攫取了大量不义之财,因此,他们一定还会不断完善基础设施、代码和伎俩来试图规避防病毒软件。在迈克菲看来,这将是一场无休止的对抗,而我们能做的就是完善自身,不断提高本身的安全系数,来规避这些恶意软件。

责任编辑:Alisa编辑

评论表单加载中...

评论表单加载中...